無線LANのセキュリテイ対策を学ぶ

- 前回の勉強内容

- きっかけとなった試験問題

- 無線LANは、情報の漏えいや盗聴の可能性があります。

- 通信内容を盗聴されないように暗号化をします。

- 不正な端末がLANに参加することを防ぎます。

- 使っている無線LANのセキュリティを確認したいです。

- 次回の勉強内容

前回の勉強内容

きっかけとなった試験問題

利用者認証情報を管理するサーバ1台と複数のアクセスポイントで構成された無線LAN環境を実現したい。PCが無線LAN環境に接続するときの利用者認証とアクセス制御に,IEEE 802.1XとRADIUSを利用する場合の標準的な方法はどれか。

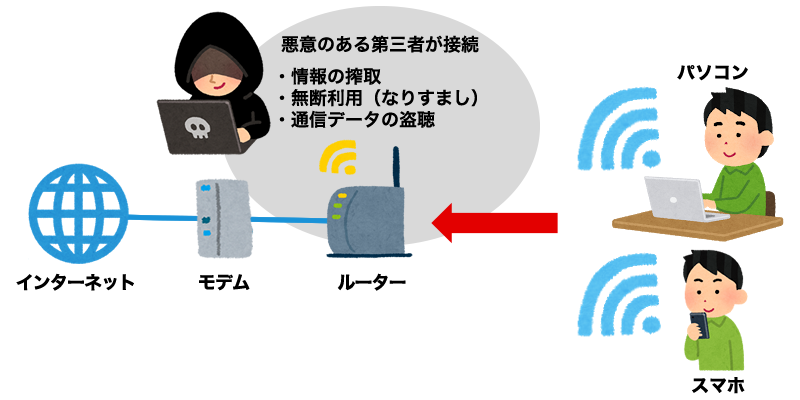

無線LANは、情報の漏えいや盗聴の可能性があります。

通信内容を盗聴されないように暗号化をします。

WPAは、無線LANでの通信を暗号化する技術です。

初期の無線LANで使用されていたWEPには暗号を解読できる脆弱性がありました。

その対策としてWPAが開発され、IEEE 802.11gより使われました。

時間とともに鍵が変わるTKIP(Temporal Key Integrity Protocol)という暗号方式を使います。

「TKIPを使って作った鍵」と「RC4という暗号化アルゴリズム」を使用して暗号化します。

第180回 モバイル機器を楽しむ生命線 Wi-Fiアクセスポイント 〜後編〜|テクの雑学|TDK Techno Magazine

RC4 【 Rivest’s Cipher 4 】 Ron's Code 4 / ARCFOUR

1ビット単位で暗号化・復号が可能なストリーム暗号(stream cipher)で、WEPやWPA、SSL/TLS、sshなど様々なプロトコルの暗号方式の一つとして採用された。

RC4(ARCFOUR)とは - IT用語辞典 e-Words

不正な端末がLANに参加することを防ぎます。

有線LANでは、物理的にLANケーブルを繋いでいる機器でしか使用できません。

しかし、無線LANではアクセスポイントを使用するため通信範囲内であれば不正な端末がLANに接続してくることが可能になってしまいます。

↓これがアクセスポイント↓

https://www.amazon.co.jp/%E7%84%A1%E7%B7%9ALAN%E4%B8%AD%E7%B6%99%E6%A9%9F-WEX-1166DHPS-%E6%97%A5%E6%9C%AC%E3%83%A1%E3%83%BC%E3%82%AB%E3%83%BC%E3%80%90iPhoneX-iPhoneXS%E3%82%B7%E3%83%AA%E3%83%BC%E3%82%BA-%E3%83%A1%E3%83%BC%E3%82%AB%E3%83%BC%E5%8B%95%E4%BD%9C%E7%A2%BA%E8%AA%8D%E6%B8%88%E3%81%BF%E3%80%91/dp/B084LFPC5R/ref=asc_df_B084LFPC5R/?tag=jpgo-22&linkCode=df0&hvadid=342699261791&hvpos=&hvnetw=g&hvrand=14783868117146499571&hvpone=&hvptwo=&hvqmt=&hvdev=c&hvdvcmdl=&hvlocint=&hvlocphy=1009293&hvtargid=pla-877895905403&psc=1&th=1&psc=1&tag=&ref=&adgrpid=69604411435&hvpone=&hvptwo=&hvadid=342699261791&hvpos=&hvnetw=g&hvrand=14783868117146499571&hvqmt=&hvdev=c&hvdvcmdl=&hvlocint=&hvlocphy=1009293&hvtargid=pla-877895905403

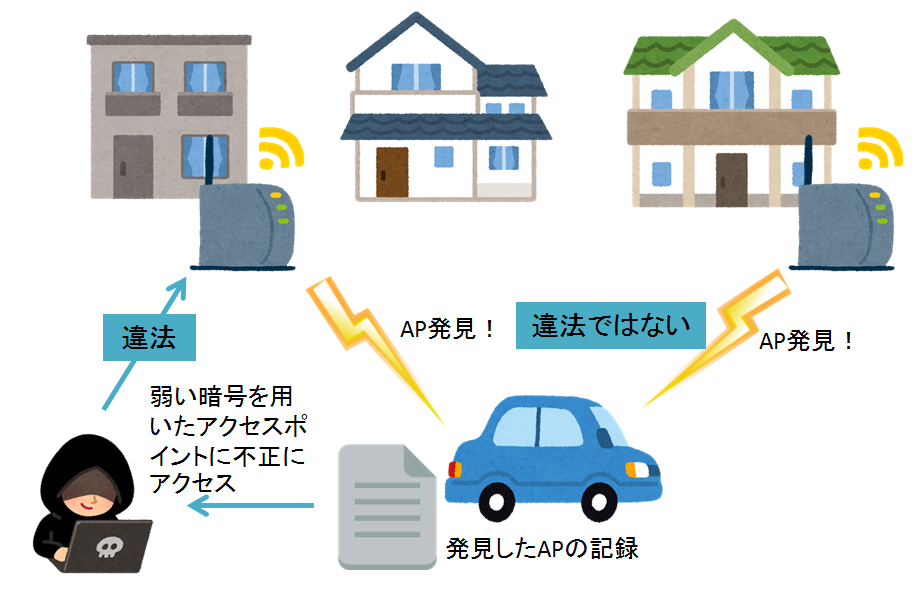

ウォードライビングは、不正にアクセスする目的で建物の外部に漏れた無線LANの電波を傍受してセキュリティの設定が脆弱な無線LANのアクセスポイントを見つけ出すクラッキング手法です。

ウォードライビングとは – SQL Master データベースエンジニアとセキュリティエンジニアとLinuxエンジニアのための情報

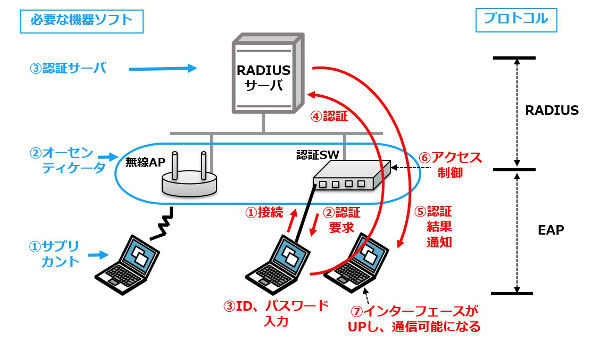

IEEE 802.1Xは、LANに接続するPCなどの端末を認証する方法を定めた規格です。

| 機器 | IEEE 802.1Xを利用する場合にやっておくこと |

|---|---|

| 端末 | IEEE 802.1Xのサプリカント(利用者や端末の認証を要求する側のソフトウェア)を実装する。 |

| アクセスポイント | IEEE 802.1Xのオーセンティケータ(認証機能を持つスイッチやアクセスポイント・ルータなど)を実装する。 RADIUS(ネットワーク上でクライアントとサーバの認証を行うプロトコル)を使用する場合はRADIUSクライアントも必要。 |

| 認証サーバ | IEEE802.1X/EAPに対応した認証サーバを使用する。 |

IEEE 802.1XではEAP(Extensible(iksténsəbl、拡張性の) Authentication Protocol)という様々な認証方式を利用できるようにしたプロトコルが使用されます。

2点間で仮想の経路を確立してデータを送受信できるようにするPPPという通信プロトコルの機能を拡張した認証プロトコルです。

EAPは、いろんな認証方式をサポートはしていますがEAP自体が暗号化通信できるわけではありません。

| EAPのプロトコル | 認証方法 |

|---|---|

| EAP-MD5 | ユーザ名とパスワードを用いたチャレンジレスポンスによってクライアントを認証する |

| EAP-TLS | 認証にTLS(Transport Layer Security)の機構を用いる方式。サーバ-クライアント間でディジタル証明書を用いた相互認証する |

| EAP-TTLS | TLSによりサーバ認証を行い、その後確立されたEAPトンネルを使用し、各種の認証方法でクライアントを認証する |

| EAP-PEAP | TLSを用いたEAPトンネルを使用することはEAP-TTLSと同様だが、その後のクライアントの認証方法がEAP準拠の方法のみに限定している |

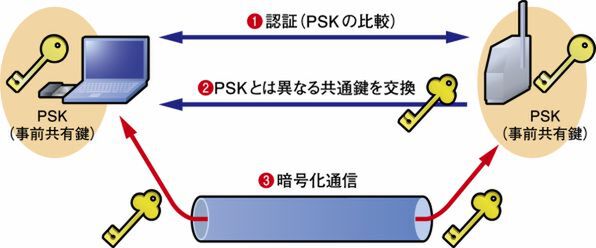

WPA2-PSKは、家庭などの小規模ネットワーク向けでPSKという認証方式を使用しています。

- 正式名称 : WPA2 Pre-Shared Key

- 別名 : WPA2 Personal

PSK(Pre-Shared Key / 事前共有鍵)は、通信機器間で事前に鍵を共有しておくことです。

WPA2-PSKでは、パスフレーズを鍵として事前にアクセスポイントと共有しておきます。

SSIDは、最長32オクテットのネットワーク識別子であり、接続するアクセスポイントの選択に用いられます。

32オクテット = 256ビット = 32バイト = 半角英数32文字

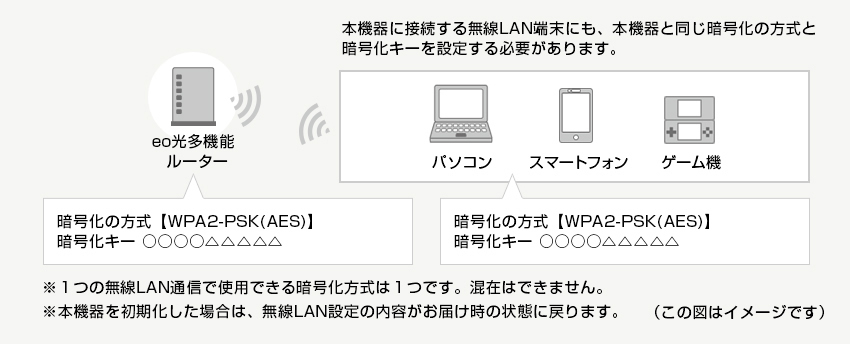

WPA2-PSKは、アクセスポイントにSSIDとパスフレーズを設定して、同じSSIDとパスフレーズが設定されている端末だけを接続させます。

https://support.eonet.jp/connect/net/multi_bbr/eo-rt100/wireless/wireless_pass.html

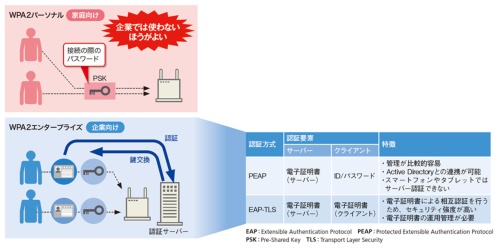

WPA2-Enterpriseは、企業などの大規模なネットワーク向けでIEEE802.1XのEAPを認証に使用します。

大規模なネットワークでは、接続する端末が多くパスフレーズが漏洩した場合に再設定が大変になるためPSKを用いるのは不向きです。

そこで認証サーバを用いて認証するEAPが使われます。

無線LANの情報セキュリティ対策に関する記述のうち,適切なものはどれか。

エ. WPA2-Enterpriseは,IEEE802.1Xの規格に沿った利用者認証及び動的に配布される暗号化鍵を用いた暗号化通信を実装するための方式である。

情報処理安全確保支援士平成31年春期 午前Ⅱ 問13

今さら聞けない「無線LAN認証」の基本(2) ID/パスワードはもう限界!? 電子証明書によるネットワーク認証のススメ | TECH+

使っている無線LANのセキュリティを確認したいです。

Windows10の場合は、[ワイヤレスネットワークのプロパティ]ダイアログで確認できます。

Macの場合は、[Wifi]ダイアログで確認できます。

Wi-Fi設定確認|macOS Big Sur / Catalina / Mojave / High Sierra|OCN ホットスポット|OCN | NTT Com お客さまサポート